```html

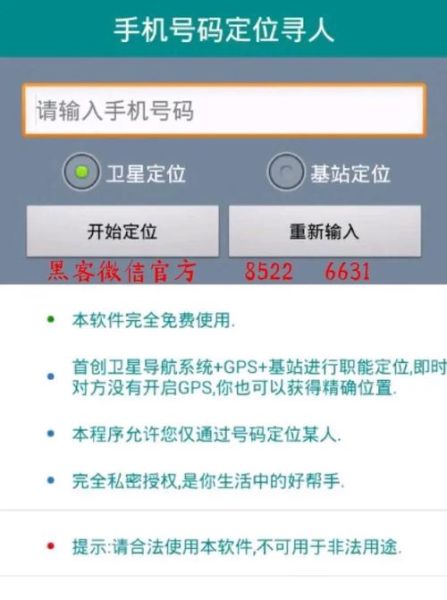

一、什么是“不用对方同意的手机定位”?

通俗来说,就是在机主不知情、不授权的情况下,通过技术手段获取其手机实时位置。它常被用于找回丢失设备、监护未成年子女、企业资产管理等场景,但也可能触及法律红线。

二、常见技术原理拆解

1. 基站三角定位

- 利用移动运营商基站信号强度差异计算大致范围,误差通常在50-500米。

- 无需安装软件,只需获取目标手机号对应的SIM卡基站编号。

2. Wi-Fi探针嗅探

- 手机在打开Wi-Fi但未连接时,会周期性广播MAC地址。

- 攻击者布设探针设备即可记录信号强度,结合数据库反推位置,精度可达5-20米。

3. 恶意链接诱导

- 通过伪装成快递通知、红包领取等钓鱼短信,诱导点击后获取浏览器地理位置权限。

- 仅一次授权即可持续上传坐标,且图标隐藏在后台。

三、自问自答:这些 *** 真的“无感知”吗?

问:对方手机会不会弹出提示?

答:基站定位与Wi-Fi探针完全静默;钓鱼链接若利用浏览器0day漏洞,可绕过系统弹窗。

问:iOS系统是否更安全?

答:iOS 14之后新增模糊定位选项,但若攻击者通过MDM描述文件获取企业级权限,仍可精确追踪。

四、合法使用场景与风险边界

| 场景 | 是否需授权 | 法律风险 |

|---|

| 找回自己丢失的手机 | 无需 | 低风险 |

| 监护14岁以下儿童 | 监护人可豁免 | 需留存监护关系证明 |

| 调查配偶出轨 | 必须征得同意 | 可能触犯《个人信息保护法》第27条 |

五、实操指南:如何降低被发现概率?

步骤1:选择隐蔽工具

- 优先使用网页版基站查询平台(如opencellid),避免在目标手机安装APP。

- 若必须安装,选用系统级应用(如“设备管理器”),图标可隐藏。

步骤2:伪造流量来源

- 通过VPN跳板将数据上传至境外服务器,避免运营商日志关联。

- 使用TLS加密传输,防止Wi-Fi侧流量分析。

步骤3:定期清理痕迹

- 安卓:删除/data/system/usagestats/目录下的日志。

- iOS:利用iMazing工具清除诊断与用量数据。

六、技术之外的冷思考

即使技术可行,仍需权衡道德成本。例如,企业若未经员工同意追踪工作手机,可能面临集体诉讼;父母过度监控成年子女,会导致家庭信任崩塌。

七、替代方案:合法且透明的定位方式

- 苹果“查找” *** :开启“共享我的位置”后,对方会收到实时通知。

- 谷歌家庭链接:专为未成年人设计,需监护人账号绑定。

- 企业MDM:通过劳动合同明确告知设备监控条款。

八、未来趋势:隐私计算能否破局?

2024年起,部分安卓厂商开始测试联邦定位技术——坐标数据在本地加密分片,服务器仅返回模糊区域。这种“可用不可见”的模式,或许能在需求与隐私间找到新平衡。

```

暂时没有评论,来抢沙发吧~